前言

前面出了一篇如何进行资产梳理,但是主要还是停留在概念部分,本篇博文是对概念进行以渗透角度来如何进行资产梳理,算是一个简单的总结吧,目前还不是很完善,就先总结这些,后续随着学习程度的提生来进行进一步完善.

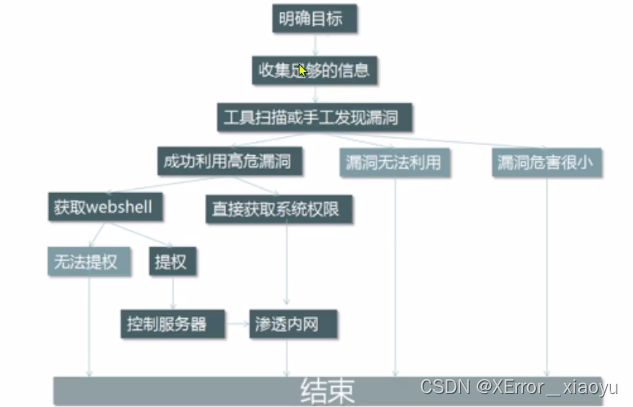

渗透测试流程

渗透测试的流程一张图总结:

线路一:渗透测试人员

1.信息收集:

1.域名收集--(备案收集)

.com 顶级域名

baidu.com 一级域名

www.baidu.com 二级域名

a.abc.baidu.com 三级域名 ....

通过子域名查询工具或是子域名查询网站,资产测绘等获取子域名

域名:通常指的是主域名,如"aliyun.com",它直接指向一个网站,并且是由字母和数字组成的唯一标识符,后面通常伴随着顶级域(如.com、.cn等)。

子域名:是在主域名之下创建的域名分支,用于组织网站的不同部分或服务。例如,"api.aliyun.com"和"pay.aliyun.com"都是"aliyun.com"的子域名,它们分别指向该网站的不同服务区域。

其次,在实际运用中,子域名可以有多个层级,比如"www.example.aliyun.com"就是"example.aliyun.com"的子域,同时也是"aliyun.com"的三级子域名。这样的分层结构有助于对大型网站的不同功能和服务进行有效管理。

1.1在线收集子域名

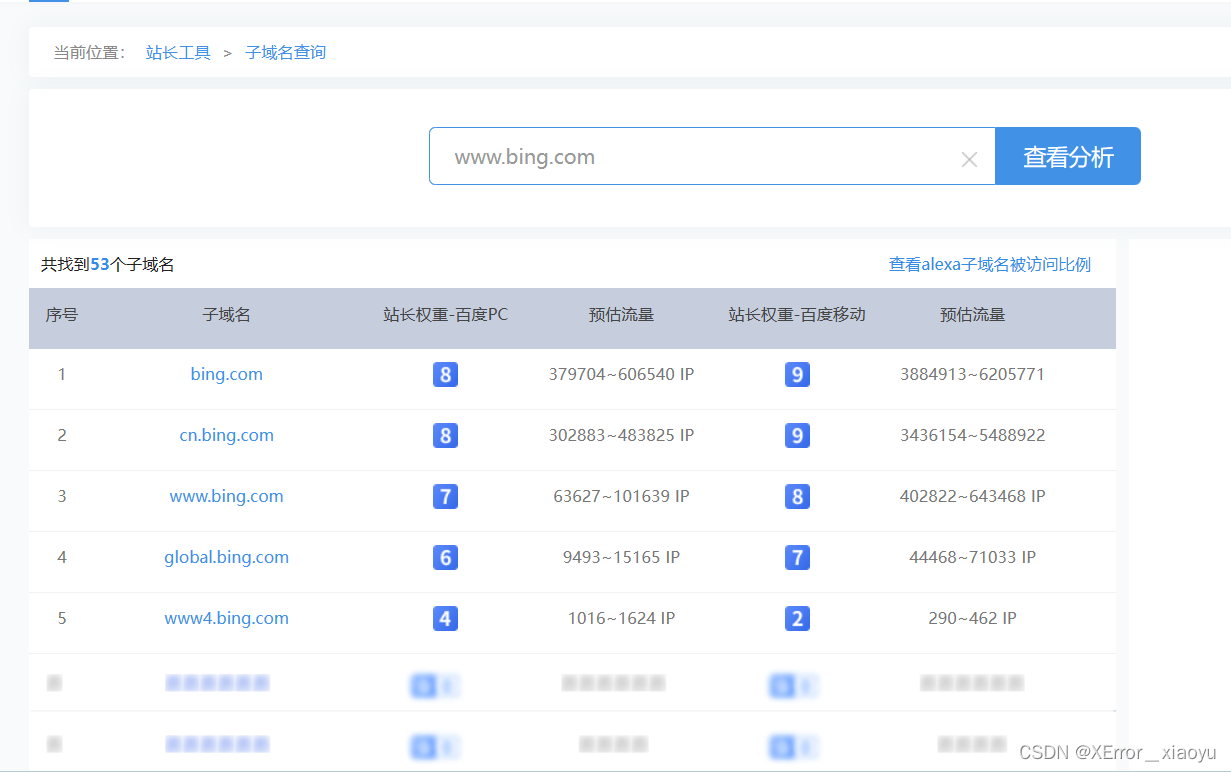

1.1.1 站长之家

1.1.2 IP138网站

bing.com子域名大全 bing.com二级域名 bing.com域名解析查询 (ip138.com)

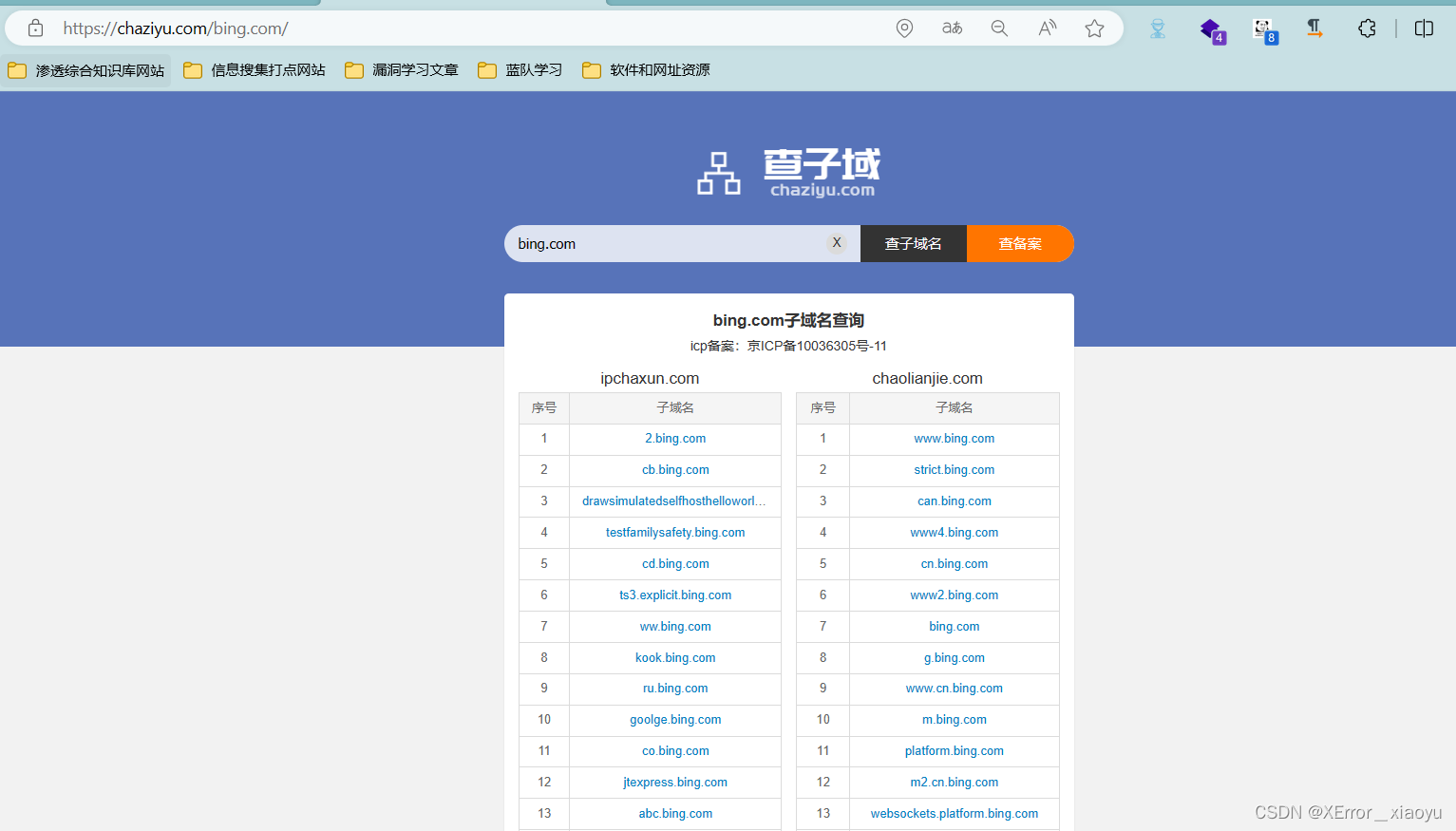

1.1.3 查子域

子域名查询 查子域名 查子站 子域名大全 二级域名查询 查子域 (chaziyu.com)

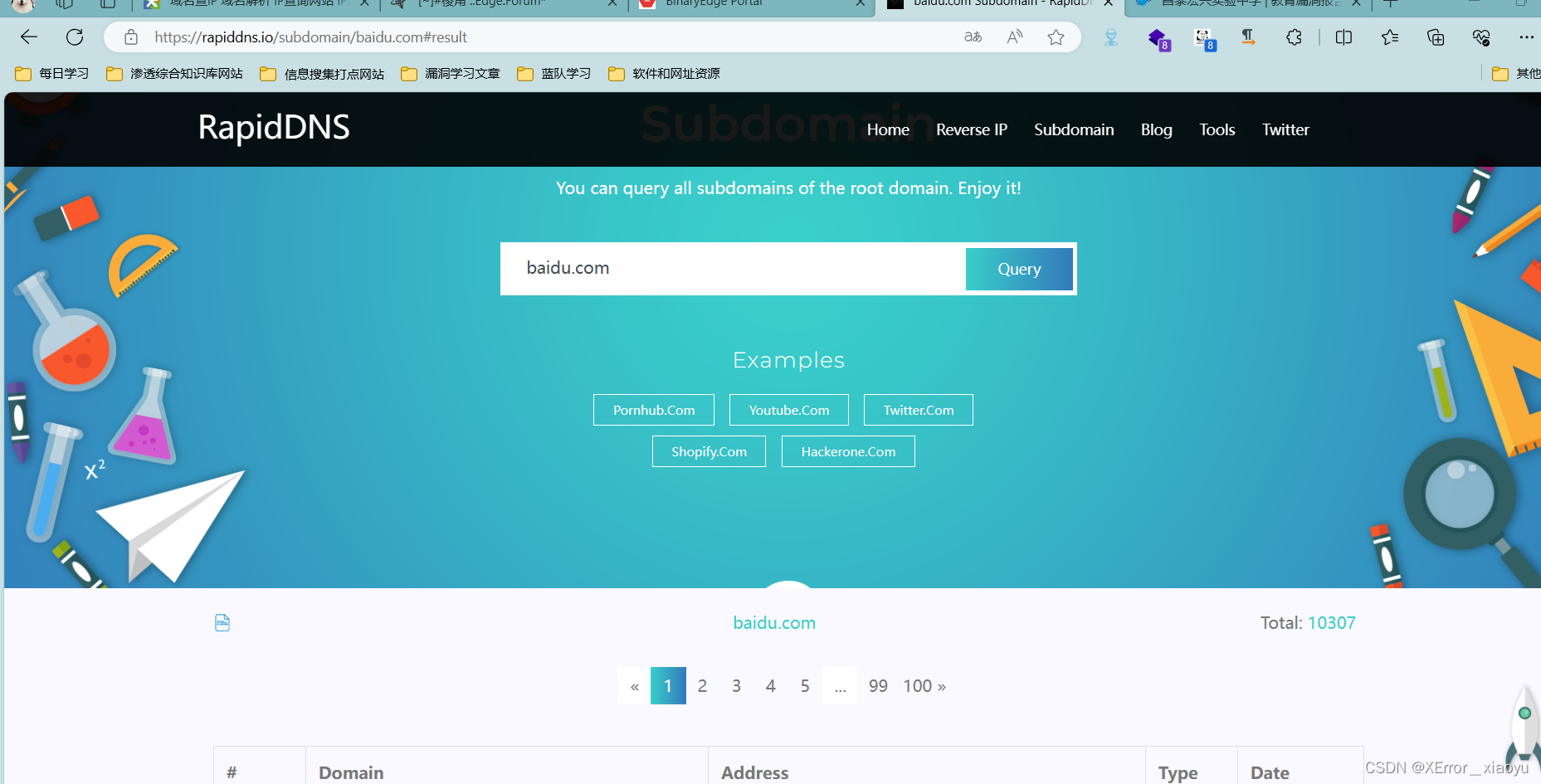

1.1.4 RapidDNS

Subdomain - RapidDNS Rapid DNS Information Collection

记得不要加www进行子域名信息收集

1.1.5 聚名

在线子域名二级域名查询工具 - 在线工具 (bugscaner.com)

可查百度这种受到限制的

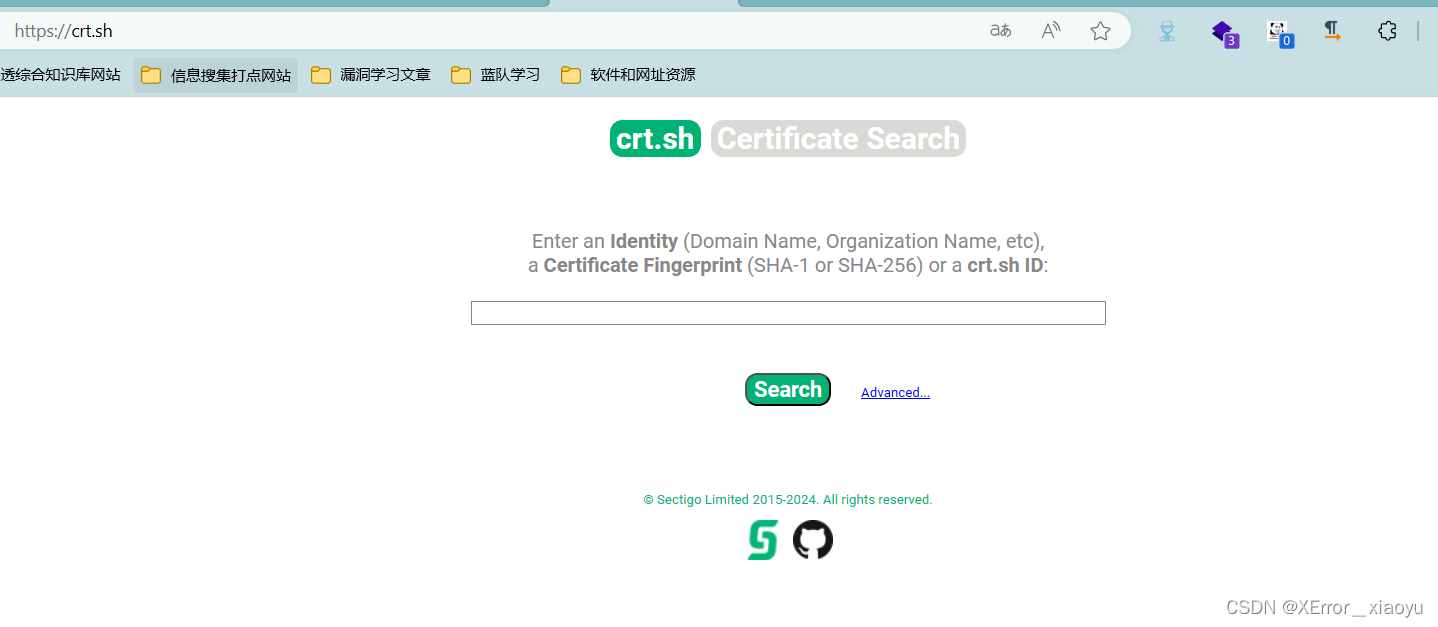

1.1.6 Crt.sh

根据SSL证书进行子域名信息查询

1.1.7 googleHack

google搜索语法

inurl:baidu.com

常见的搜速语法:

inurl:baidu.com

1.2工具和资产测绘收集子域名

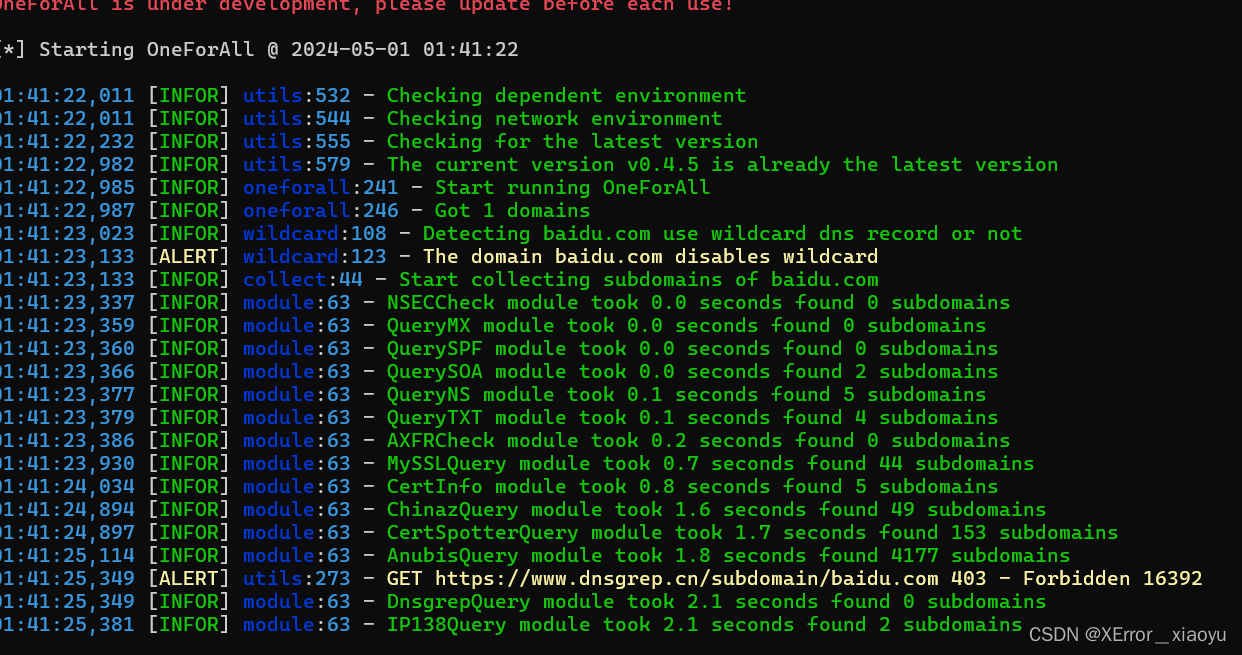

1.2.1 oneforall(最好用,最全面)

因为需要配置环境,我直接在工具箱的目录下使用

cd D:\Network-Security-Tools\Online_tools\storage\OneForAll

..\Python311\python.exe oneforall.py --target www.baidu.com run ..\Python311\python.exe oneforall.py --targets ./example.txt run

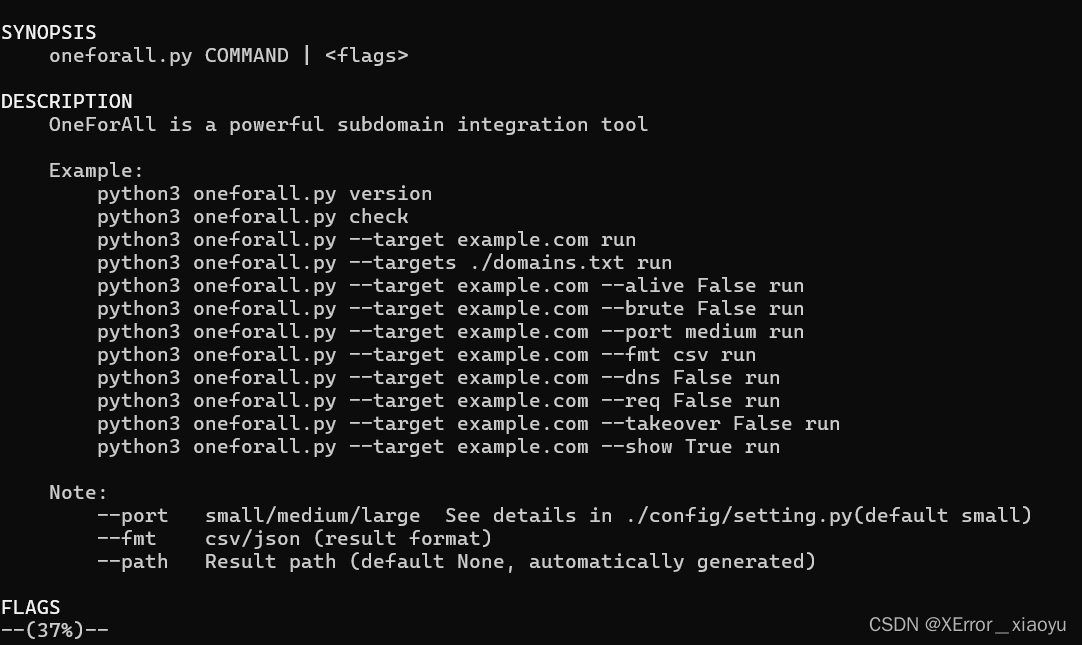

不知道语法可以使用--help来查看命令示例

..\Python311\python.exe oneforall.py --help

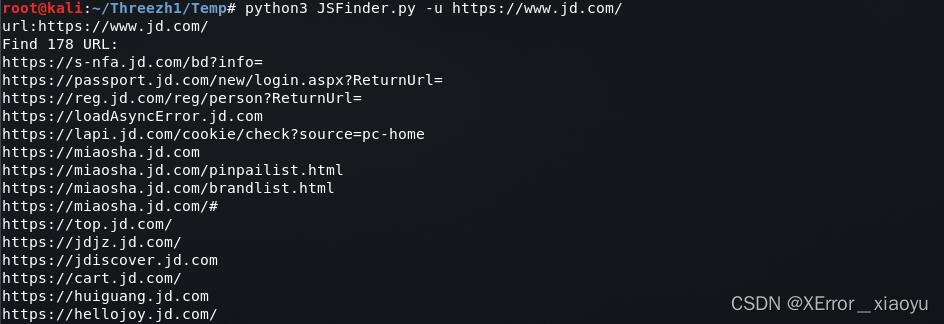

1.2.2 JSFinder(从页面的js中提取)

https://github.com/Threezh1/JSFinder

从网站页面中提取子域名,简单使用语法

切换到工具的目录下,记得带./不然会出现报错提示没有requests库

python ./JSFinder.py -u "域名

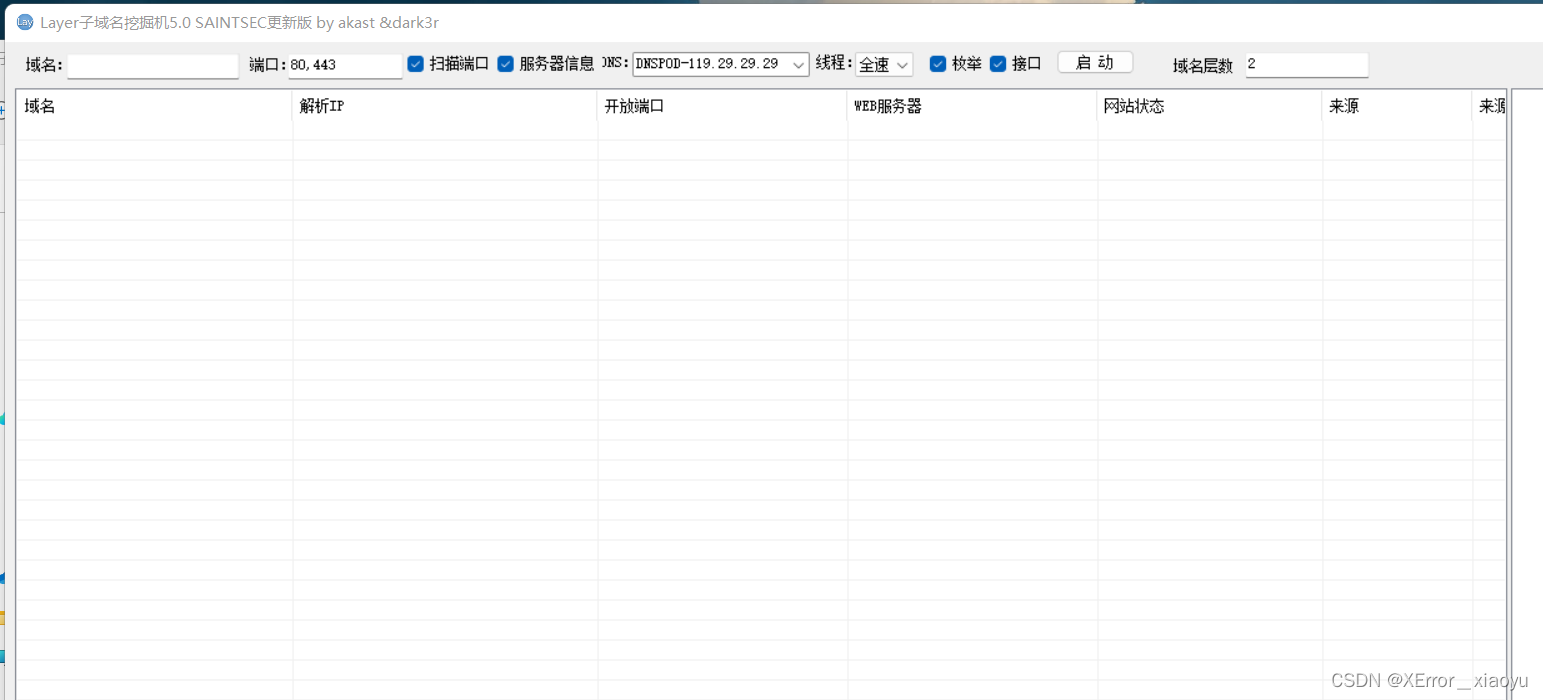

1.2.3 Layer子域名挖掘机

采用爆破子域名的方式开发,使用起来比较慢

1.3 资产测绘平台

鹰图,微步,fofa,钟馗之眼,信安

2.查询域名相关的信息

获得邮箱,名字,手机号等信息--- 邮箱等信息或取后进行--社工库(sfzh,手机号,qq,邮箱)进行进一步查询信息(撞库)

社工库获取到

常用密码1, 常用密码2 --- 进一步可以登录其他网站

2.1域名注册信息:

2.2域名备案信息查询

baidu.com_icp备案查询网站备案查询域名备案查询APP备案查询小程序备案查询快应用备案查询爱站网 (aizhan.com)

2.3 ICP备案号查信息(收集主(一级)域名)

可以获取一些域名信息,或是所有人的信息

使用备案号会查出很多信息,用域名的话只会查出当前域名的信息

ICP/IP地址/域名信息备案管理系统 (miit.gov.cn)

bing.com备案信息 bing.com备案查询 (ip138.com)

2.4 通过SEO查询

可以获取到邮箱和注册人等信息

SEO,即搜索引擎优化(Search Engine Optimization),是一种利用搜索引擎的规则和算法来提升网站在搜索结果中的排名的技术和方法。

具体而言,SEO包括了对网站结构、内容、代码、用户体验以及外部链接等方面的优化,旨在使网站更加符合搜索引擎的索引和排名机制。通过有效的SEO策略,网站可以在关键词搜索结果中获得更高的排名,从而吸引更多潜在用户访问,增加网站的可见性和流量。

站长工具-百度权重排名查询-站长seo查询 - 爱站网 (aizhan.com)

2.5 ssl证书查询

查询地址:

2.6 IP查询

域名查iP 域名解析 iP查询网站 iP反查域名 iP反查网站 同一iP网站 同iP网站域名iP查询 (ip138.com)

3.获取真实IP(判断有无使用CDN,waf)

存在CDN--所以无法获取真实IP

每个域名都去找真实IP,waf

在线waf识别,通过公具进行识别,通过手动方式看是否拦截判断是否有waf

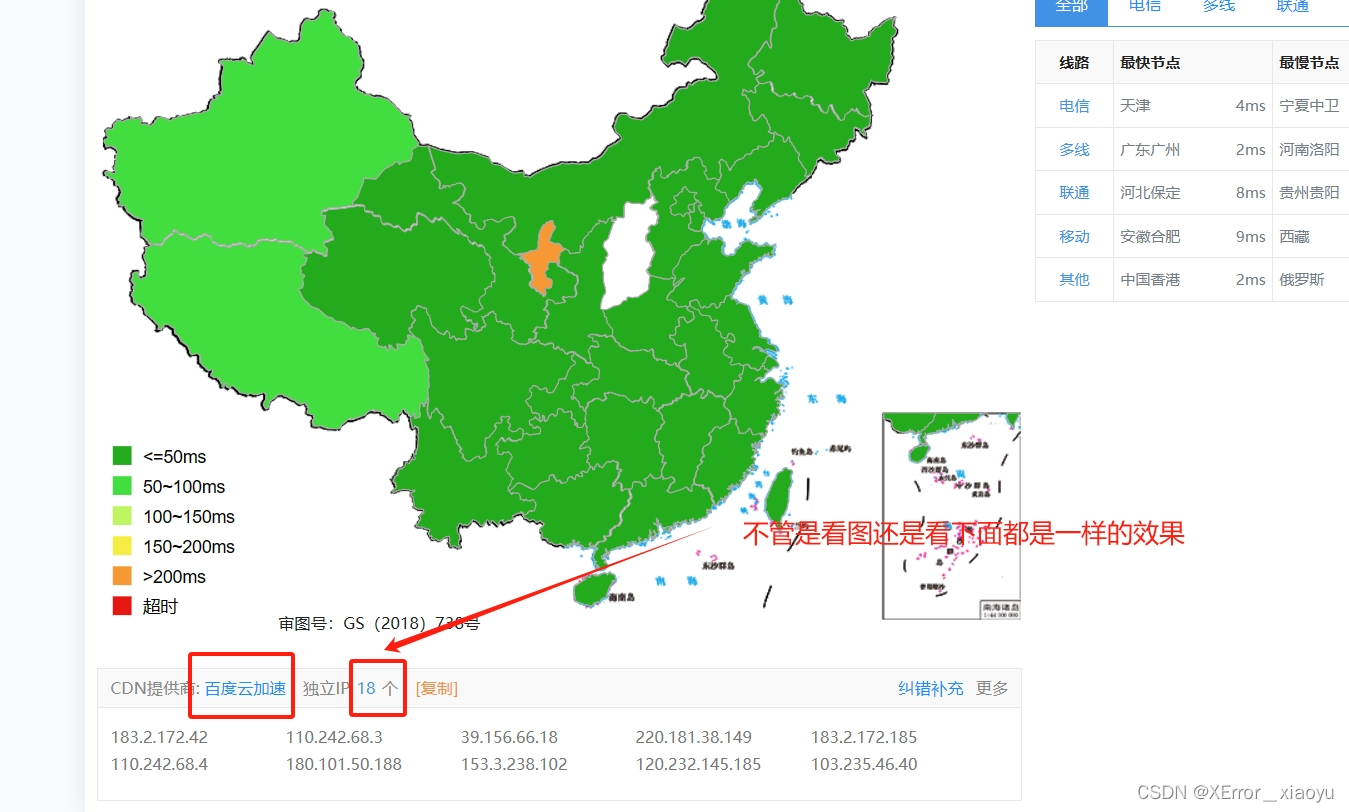

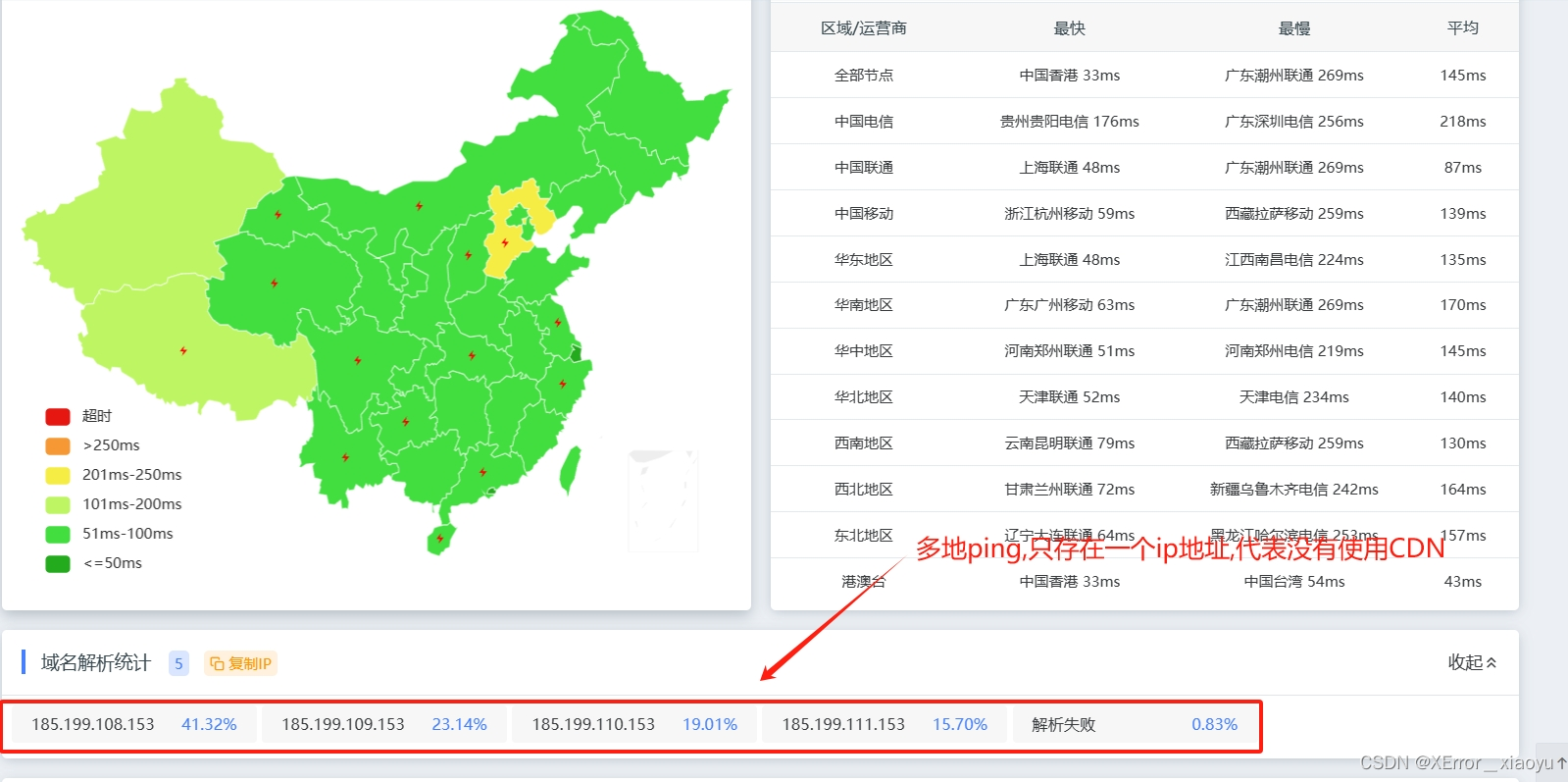

3.1 多地ping

多地ping能进行多地ping某个网址,可以理解为多个地域对同一个域名进行ping操作,就会看到大家

ping出来的ip地址不同,看到下图,多个独立IP地址,代表存在CDN

https://ping.chinaz.com/ https://www.itdog.cn/ping/

没有使用cdn的效果

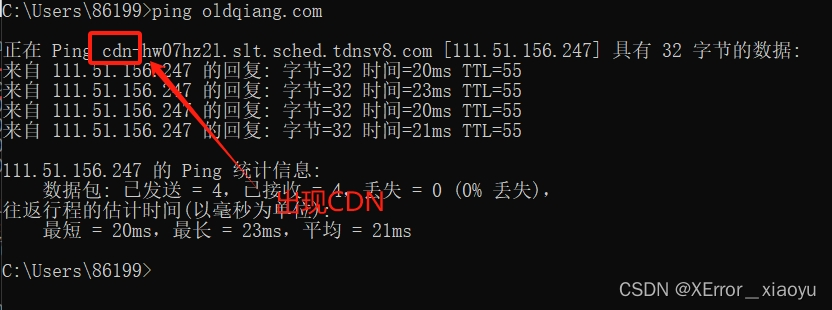

3.2 ping

通过ping来判断是否使用cdn

cdn绕过

1.使用工具绕过,效果不加

工具1:fuckcdn https://github.com/Tai7sy/fuckcdn 工具2:w8fuckcdn https://github.com/boy-hack/w8fuckcdn

2.历史DNS解析

https://x.threatbook.com/v5/domain/xiaoyunxi.wiki

3.子域名

使用cdn需要花费额外的成本,不可能给所有网站全部配置cdn,总有子域名是直接指向源站的,这个源

站ip和哪些使用cdn的网站,大概率是同一个网段

当然还有其他的方式进行查找,后面我会专门写一篇记录一下如何查找真实IP

总结:绕过cdn需要碰运气,不是100%绕过的

4.收集旁站和C段IP

什么是C段:比如在:127.127.127.4 这个IP上面有一个网站 127.4 这个服务器上面有网站我们可以想

想..他是一个非常大的站几乎没什么漏洞!但是在他同C段 127.127.127.1~127.127.127.255 这 1~255

上面也有服务器而且也有网站并且存在漏洞,那么我们就可以来渗透 1~255任何一个站 之后提权来嗅探

得到127.4 这台服务器的密码 甚至3389连接的密码后台登录的密码 如果运气好会得到很多的密码…

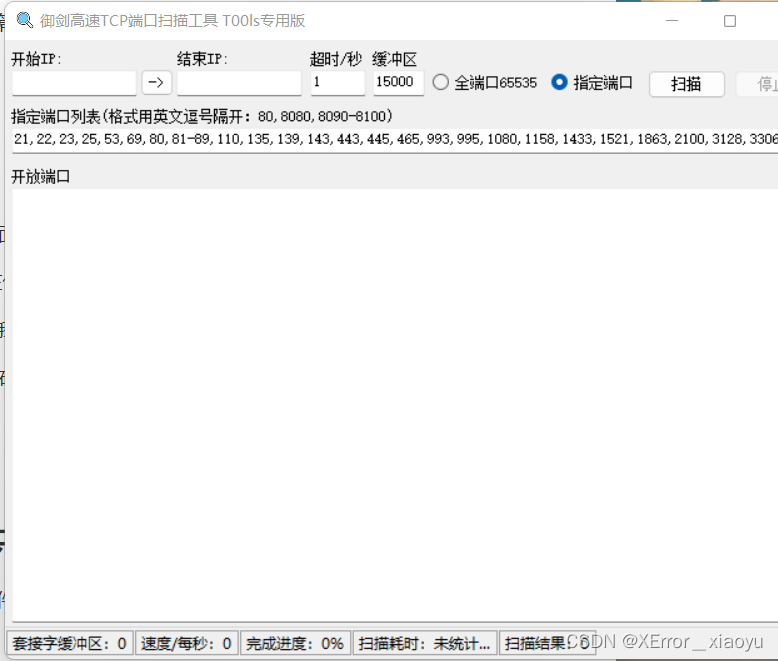

1.利用工具

1.御剑高速TCP端口扫描

2.ARL灯塔

3.直接ping ip段

在自己电脑ping就ok了

ping 117.xx.xx.0/24

4.fofa等资产测绘进行查询

5.端口探测(开放端口,服务,指纹识别)

使用nmap,goby,脚本工具,在线查询,潮汐指纹,插件等

6.漏洞扫描

查看网站组件和框架等

系统漏洞/历史漏洞+web漏洞扫描/手动检查

进入后台,通过前面社工或收集的进行登录

7.网站信息

网站开发语言(java,php等)-- 代码框架//struts2 ,thinkphp,tomcat cms框架漏洞(wordpress,dedcms,discuz...)等

查找历史漏洞进行渗透测试

其他信息

2.漏洞利用(提权)

websehll:中国菜刀,中国蚁剑,冰蝎

通过工具扫描或手工发现漏洞

利用高危漏洞---看是否能获取系统权限(有)---渗透内网

无最高权限---通过写入webshell来进行提权获取权限---控制服务器--渗透内网

3.内网渗透---横向渗透

通过内网渗透

线路2:渗透测试工作流程---点到为止

点到为止--不进行内网渗透

都需要签署--渗透测试授权书(不签署算违法行为)

渗透测试授权书:

1.测试范围

2.测试工具的限定(手工或者漏洞扫描器)

3.测试时间

一般不需要信息收集--客户会提供信息 管理员账号/普通账号-----和我的那个项目

一般会进行漏洞扫描,漏洞验证,编写报告