终端安全检测和防御技术

1. 终端安全风险

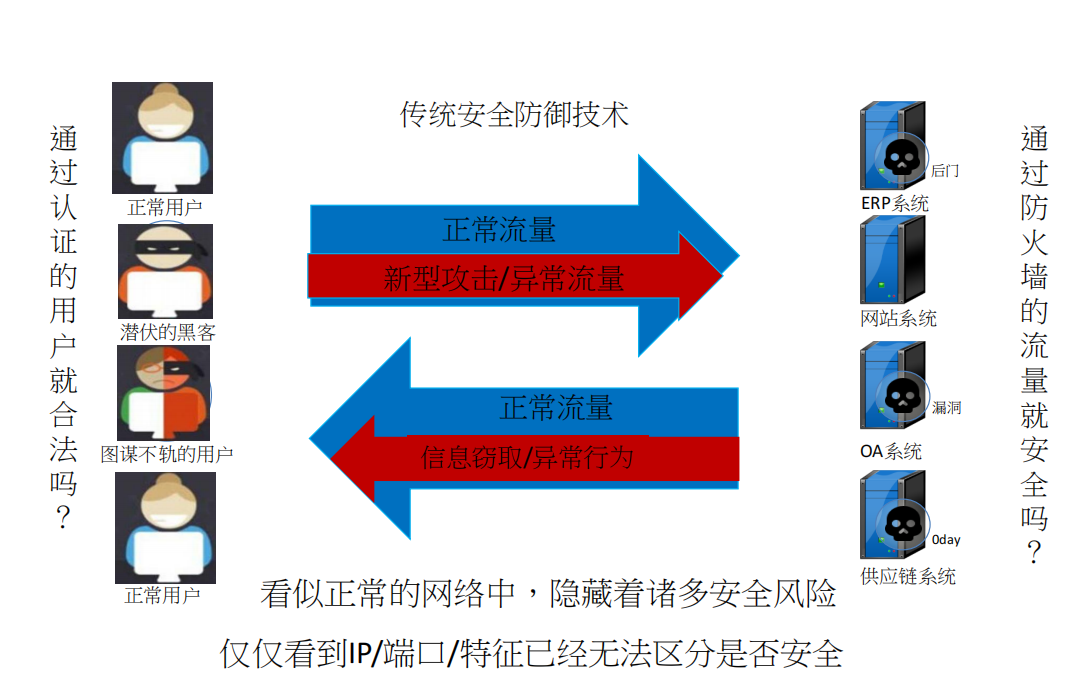

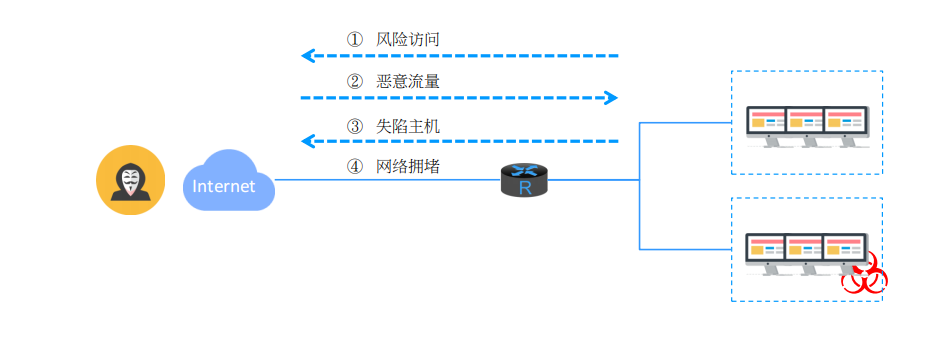

- 对于一个企业来说,90% 以上的员工需要每天使用PC终端办公,而终端是和互联网“数据交换”的重要节点,且员工的水平参差不齐,因此企业网络中80% 的安全事件来自于终端。终端已经成为黑客的战略攻击点。黑客攻击的目的是获取有价值的“数据”。他们控制终端以后,可以直接种植勒索病毒勒索客户,更严重的是,黑客的目标往往是那些存储着重要“数据”的服务器。受控的终端将成为黑客的跳板,黑客将通过失陷主机横向扫描内部网络,发现组织网络内部重要的服务器,然后对这些重要服务器发起内部攻击。

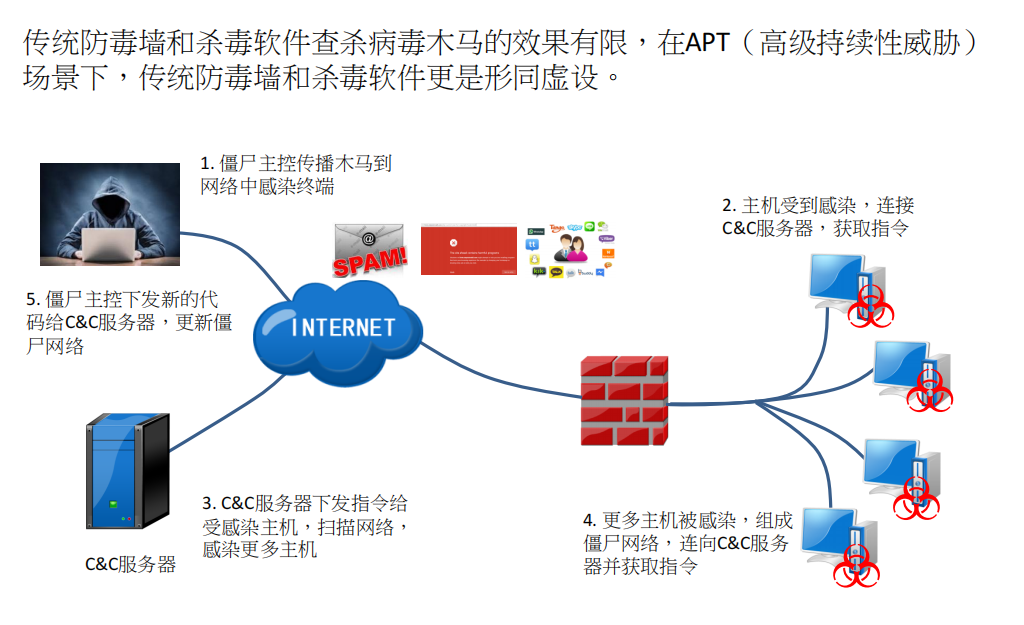

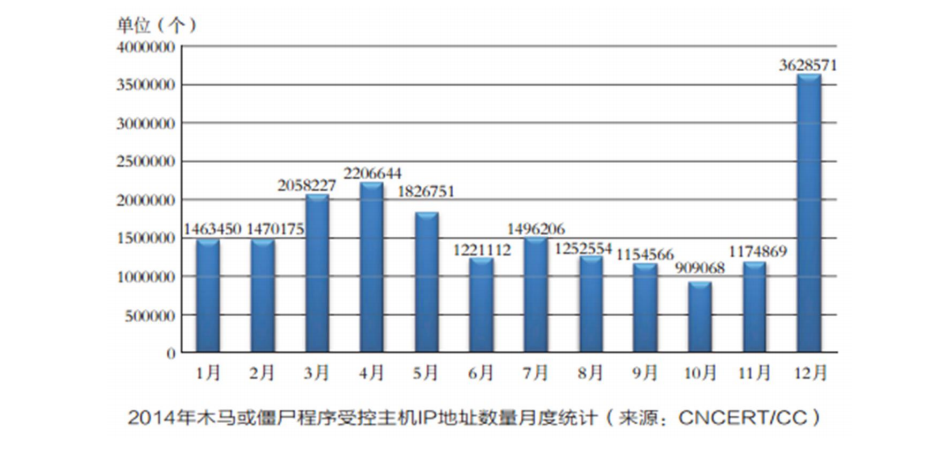

- 互联网出口实现了组织内部网络与互联网的逻辑隔离。对于内部网络接入用户来说,僵尸网络是最为严重的安全问题,黑客利用病毒木马蠕虫等等多种入侵手段控制终端,形成僵尸网络,进一步实现终端存储的信息被窃取、终端被引导访问钓鱼网站、终端被利用作为攻击跳板危害其他的各类资源等问题。

黑客可以利用僵尸网络展开更多的危害行为,如APT攻击最常采用的跳板就是僵尸网络。黑客利用僵尸网络来实现渗透、监视、窃取敏感数据等目的,危害非常大。

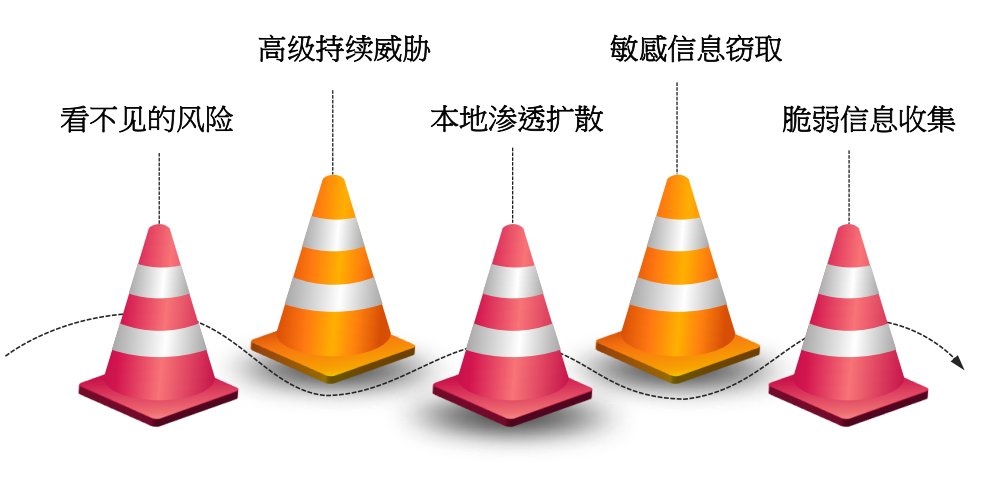

僵尸网络的主要危害有:

2. 终端安全检测和防御技术

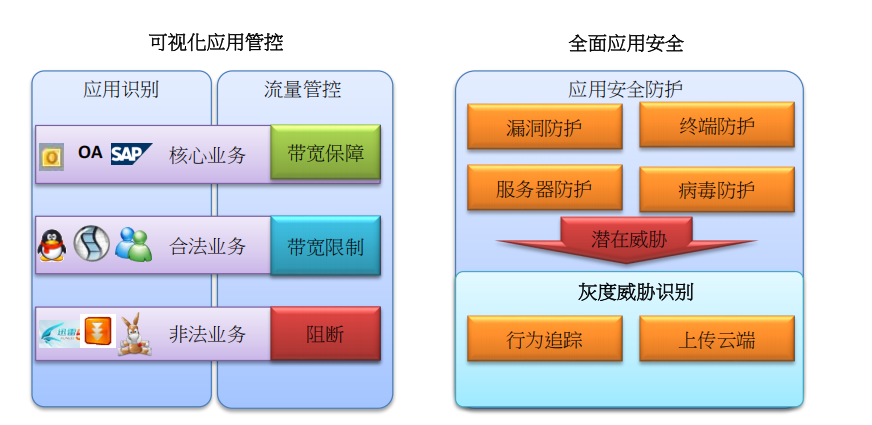

- 基于7层应用的深度数据包检测可实现终端安全可控

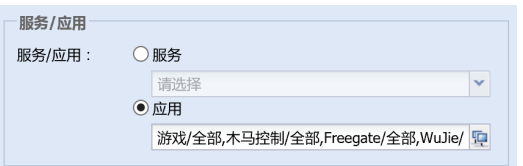

- 应用控制策略可对应用/服务的访问做双向控制。NGAF存在一条默认拒绝所有服务/应用的控制策略。

- 基于应用的控制策略:通过匹配数据包特征来进行过滤动作,需要一定数量的包通行后才能判断应用类型,然后进行拦截动作的判断。

- 基于服务的控制策略:通过匹配数据包的五元组(源地址、目的地址、源端口、目的端口、协议号)来进行过滤动作,对于任何包可以立即进行拦截动作判断。

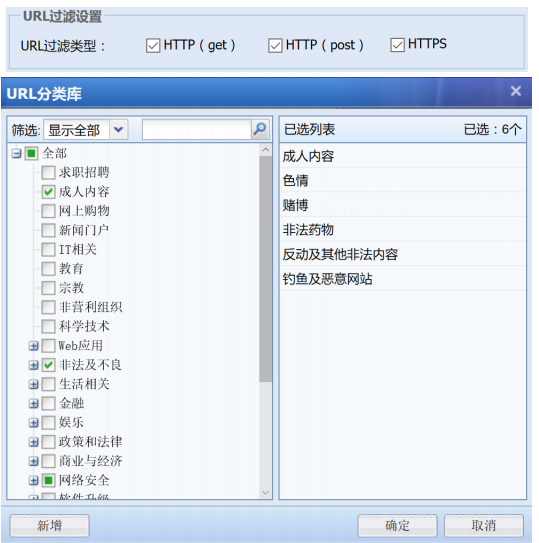

- WEB过滤是指针对符合设定条件的访问网页数据进行过滤。

- 包括URL过滤、文件过滤。

- 根据HTTP不同动作进行区分。

- 可以针对HTTPS URL进行过滤。

3. 网关杀毒技术

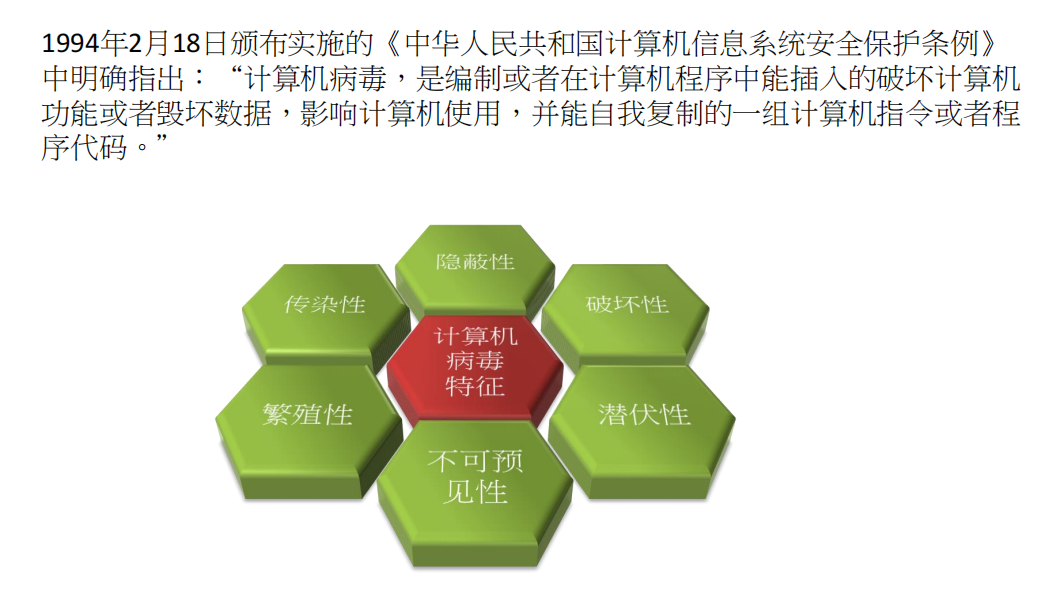

3.1 计算机病毒

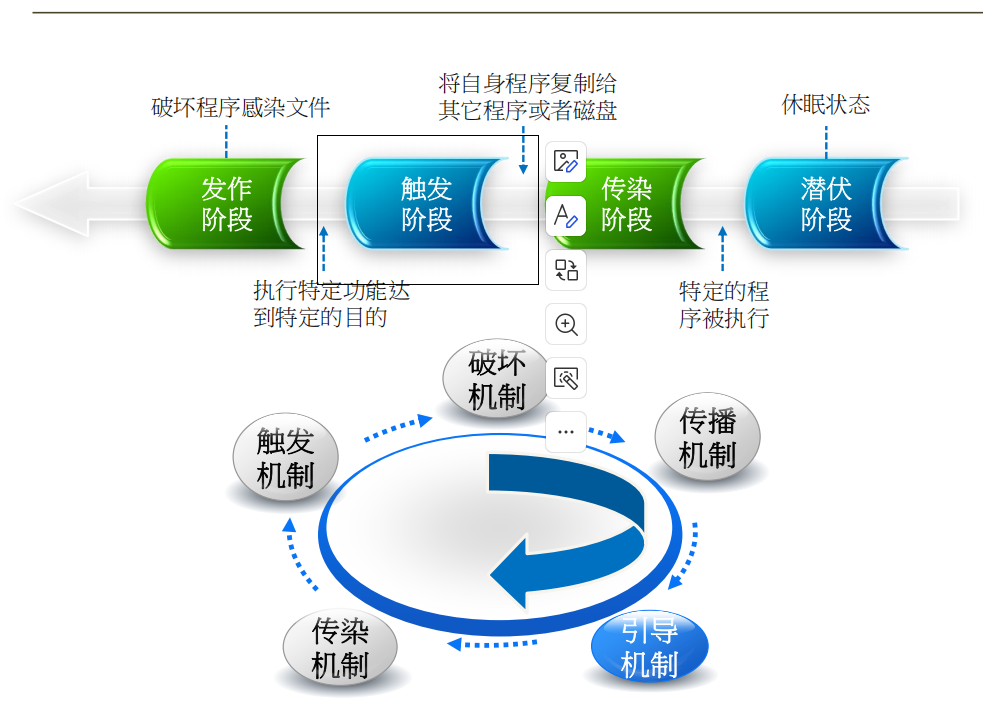

3.2 计算机病毒工作步骤

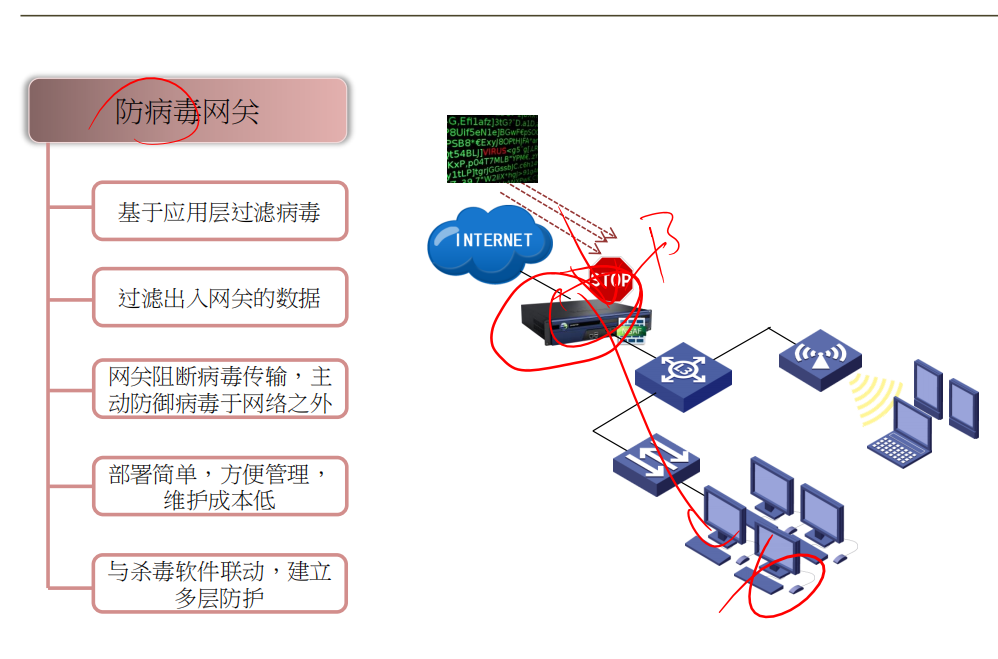

杀毒防御产品

3.4 网关杀毒功能优势

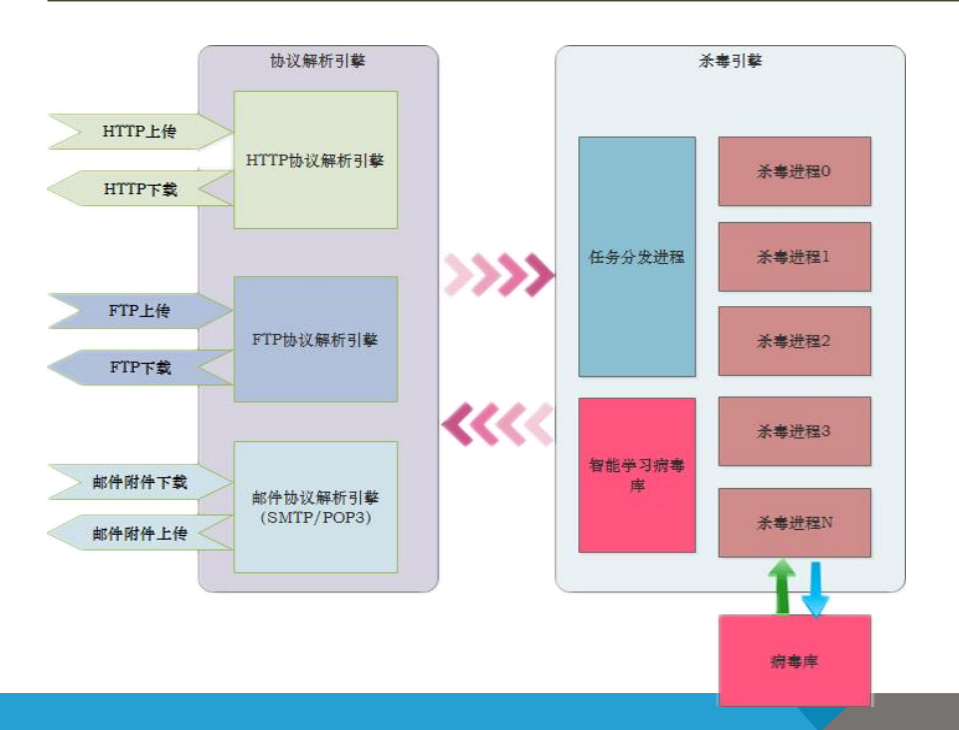

3.5 网关杀毒实现方式

- 代理扫描方式

将所有经过网关的需要进行病毒检测的数据报文透明的转交给网关自身的协议栈,通过网关自身的协议栈将文件全部缓存下来后,再送入病毒检测引擎进行病毒检测。 - 流扫描方式

依赖于状态检测技术以及协议解析技术,简单的提取文件的特征与本地签名库进行匹配。

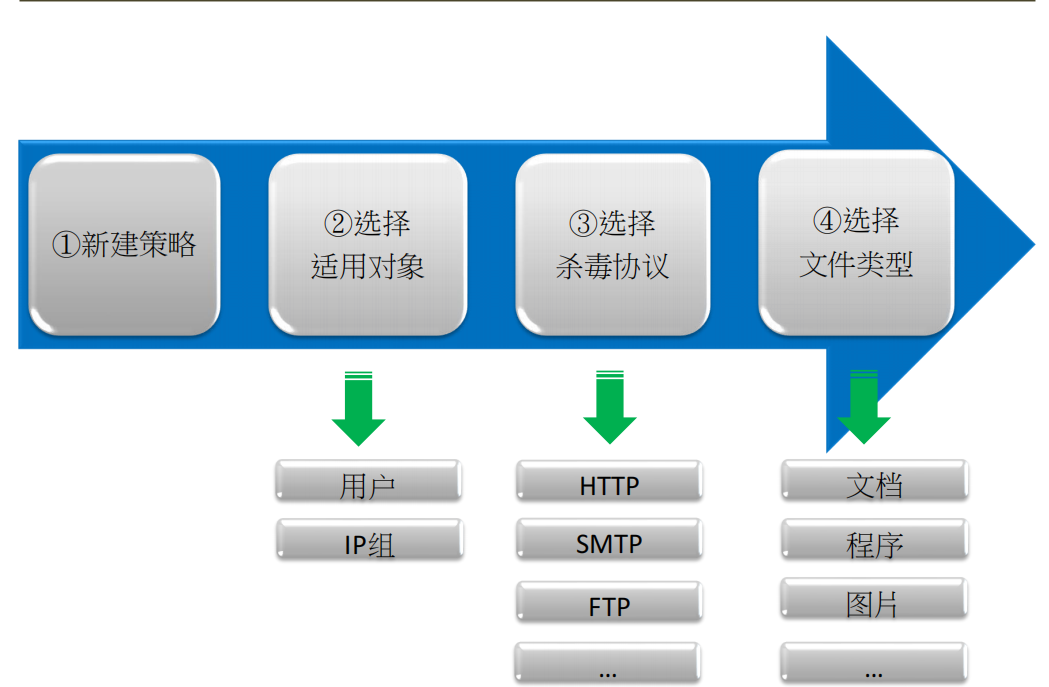

3.6 网关杀毒配置思路

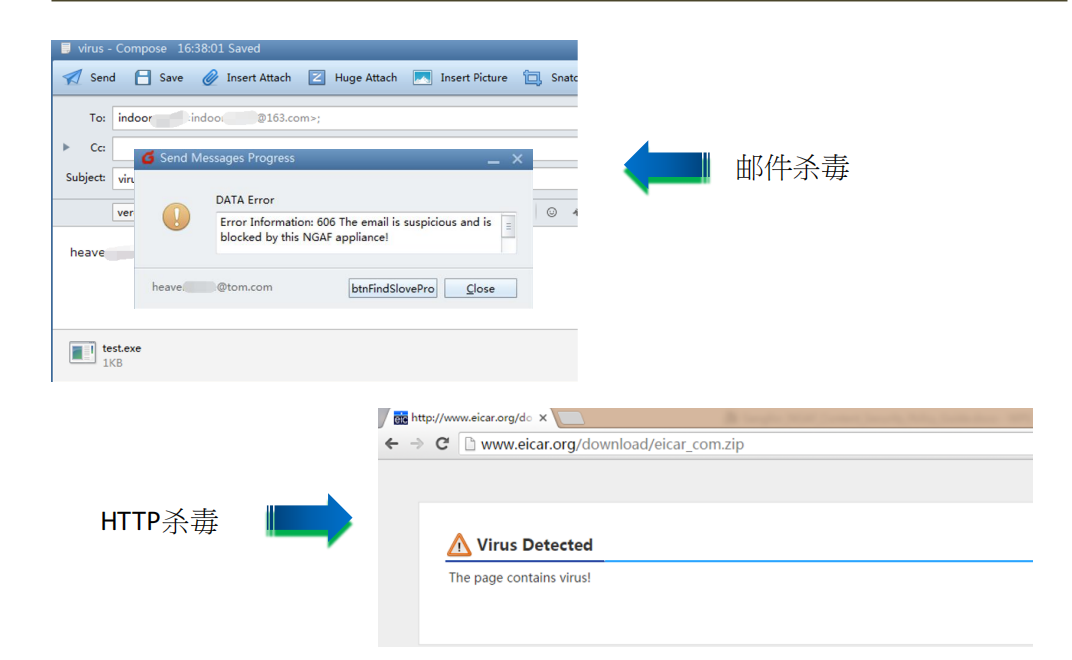

3.7 网关杀毒效果展示

4.僵尸网络检测和防御技术

4.1 僵尸网络

- 僵尸网络(Botnet,亦译为丧尸网络、机器人网络)是指骇客利用自己编写的分布式拒绝服务攻击程序将数万个沦陷的机器,即黑客常说的僵尸电脑或肉鸡组织成一个个控制节点用来发送伪造包或者是垃圾数据包,使预定攻击目标瘫痪并“拒绝服务”。通常蠕虫病毒也可以被利用组成僵尸网络。

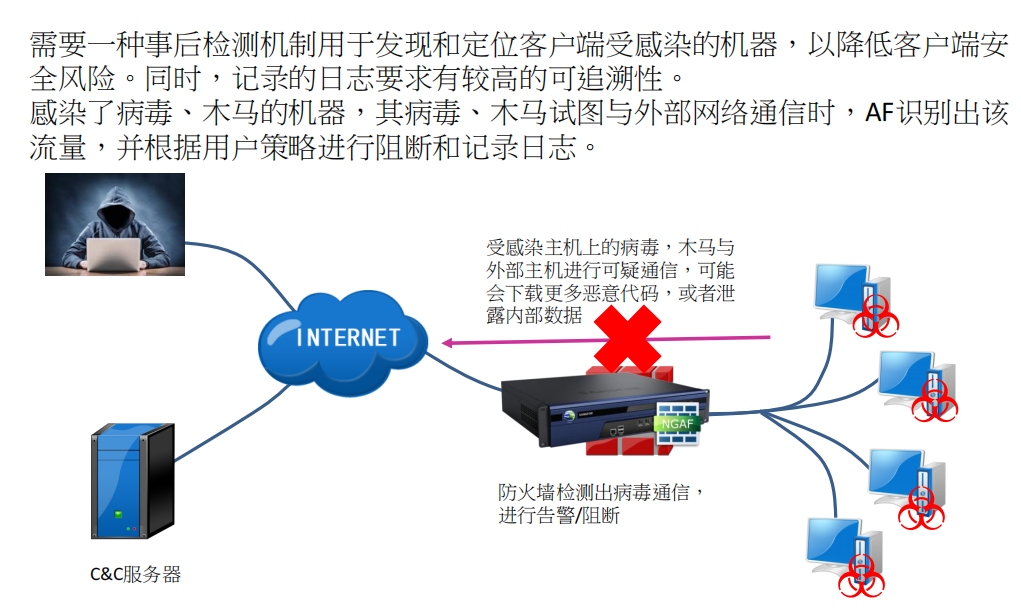

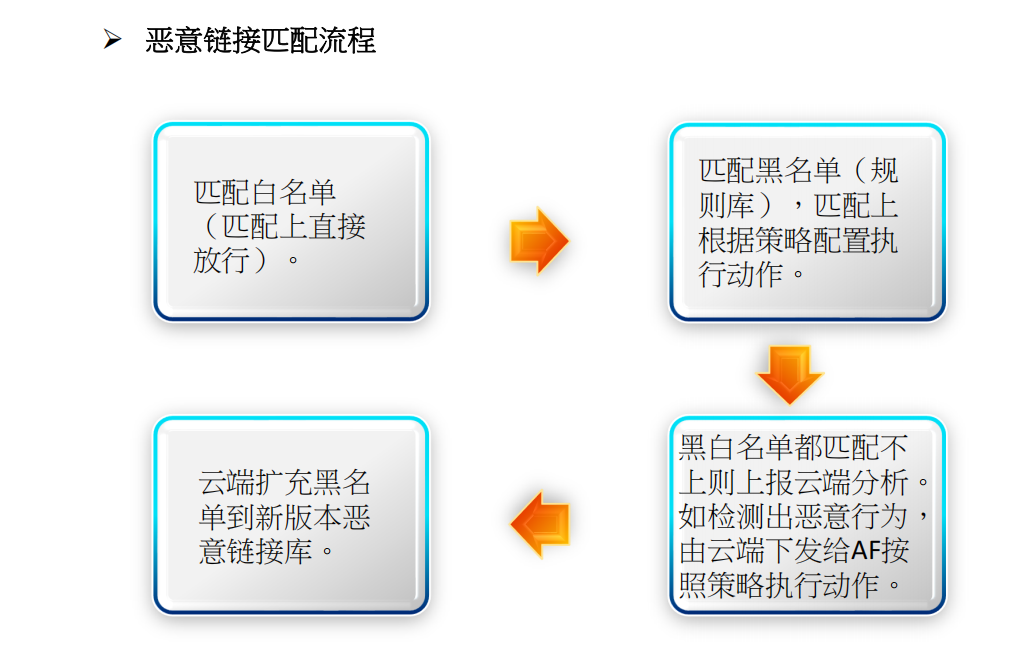

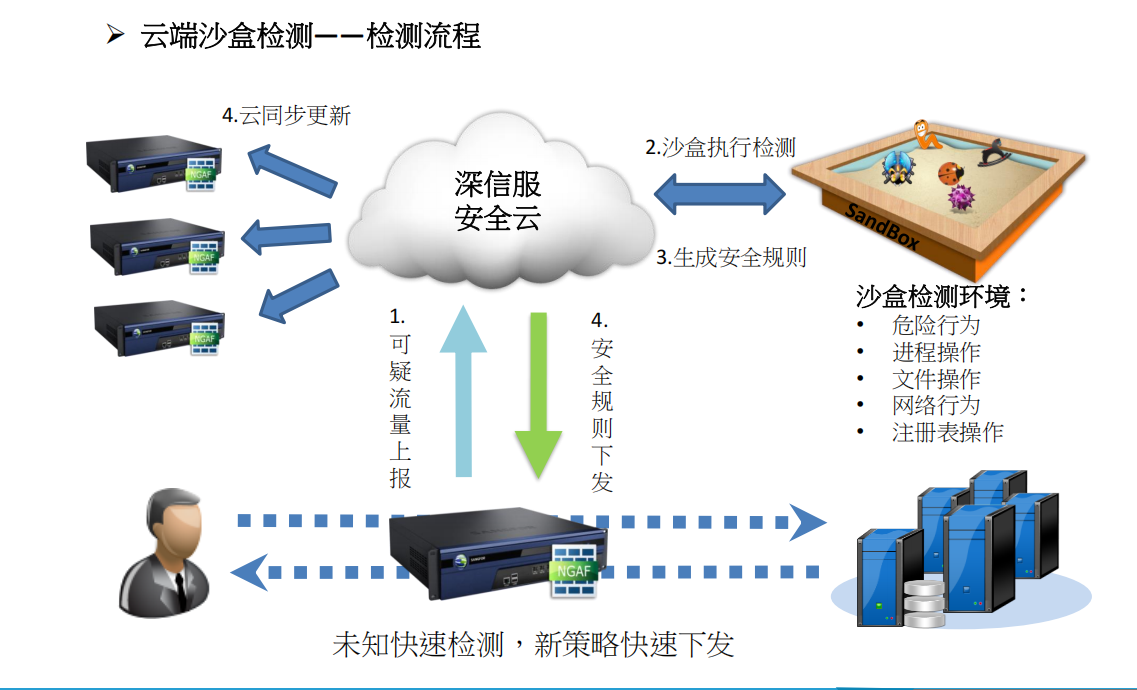

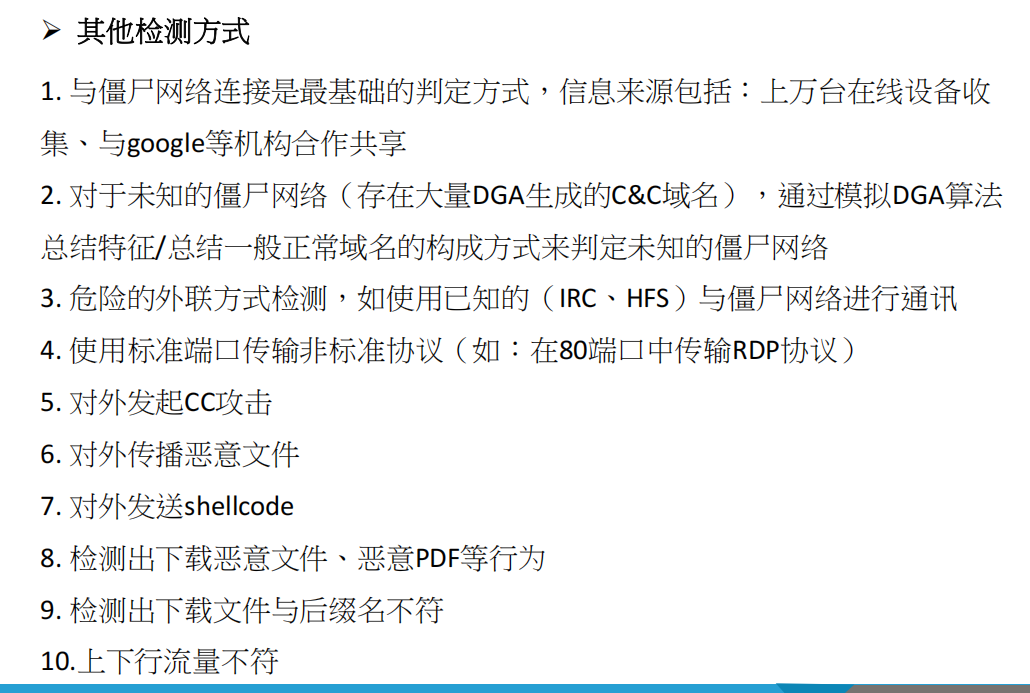

4.2 僵尸网络检测和防御技术