🔥「炎码工坊」技术弹药已装填!

点击关注 → 解锁工业级干货【工具实测|项目避坑|源码燃烧指南】

在云原生环境中,容器化技术(如 Docker 和 Kubernetes)的广泛应用带来了灵活性与效率,但也引入了新的安全挑战。权限隔离与加固策略是保障容器环境安全的核心手段。本文将从基础概念到最佳实践,系统解析容器化环境中的权限隔离与加固策略。

一、基础概念

- 权限隔离(Permission Isolation)

- 命名空间(Namespaces):通过隔离进程、网络、文件系统等资源,限制容器对宿主机的访问。

- 例如:PID Namespace 隔离进程,Network Namespace 隔离网络栈。

- 控制组(cgroups):限制容器对 CPU、内存、磁盘等资源的使用,防止资源耗尽攻击。

- 安全模块(Security Modules):

- SELinux:基于策略的强制访问控制(MAC),限制容器对宿主机资源的访问。

- AppArmor:基于路径的访问控制,限制容器内的进程行为。

- 命名空间(Namespaces):通过隔离进程、网络、文件系统等资源,限制容器对宿主机的访问。

- 最小权限原则(Principle of Least Privilege)

- 容器内的进程应仅拥有完成任务所需的最低权限,避免以

root用户运行容器。

- 容器内的进程应仅拥有完成任务所需的最低权限,避免以

- 特权容器(Privileged Container)

- 默认情况下,容器没有直接访问宿主机设备的权限。若容器启动时带有

--privileged参数,则会获得宿主机的全部设备访问权限,存在高风险。

- 默认情况下,容器没有直接访问宿主机设备的权限。若容器启动时带有

二、技术实现

- 用户命名空间(User Namespace)

- 将容器内的

root用户映射为宿主机的非特权用户。 - 示例:

docker run --userns=host mycontainer # 容器内root对应宿主机普通用户

- 将容器内的

- 安全策略配置

- AppArmor:

docker run --security-opt apparmor=myprofile mycontainer # 应用自定义安全策略 - SELinux:

docker run --security-opt label=type:mytype mycontainer # 限制容器标签类型

- AppArmor:

- 资源限制

- 使用 cgroups 限制容器资源:

docker run --memory="512m" --cpus="1" mycontainer # 限制内存和CPU

- 使用 cgroups 限制容器资源:

- 文件系统隔离

- 使用

chroot或容器工具的隔离功能限制容器访问宿主机文件系统:docker run --read-only mycontainer # 只读文件系统

- 使用

三、常见风险

- 容器逃逸(Container Escape)

- 攻击者利用内核漏洞或配置错误突破容器隔离,访问宿主机资源。

- 示例:特权容器中运行恶意进程,修改宿主机文件系统。

- 特权过高

- 容器以

root用户运行,增加攻击面。

- 容器以

- 镜像漏洞

- 使用未验证的第三方镜像,包含已知漏洞或恶意软件。

- 网络暴露

- 容器暴露不必要的端口,导致外部攻击。

- 数据泄露

- 容器间共享敏感数据或日志,未加密存储。

四、解决方案

- 内核安全加固

- 启用 SELinux 或 AppArmor,限制容器访问宿主机资源。

- 禁用不必要的内核功能(如

CAP_SYS_ADMIN)。

- 最小权限配置

- 避免使用

--privileged参数,以非root用户运行容器。 - 示例:

RUN adduser myuser && USER myuser # Dockerfile 中切换非特权用户

- 避免使用

- 镜像安全扫描

- 使用工具(如 Clair、Trivy)扫描镜像漏洞,仅使用官方或可信镜像。

- 网络隔离

- 配置自定义桥接网络,限制容器间通信:

docker network create --driver bridge mynetwork # 创建隔离网络

- 配置自定义桥接网络,限制容器间通信:

- 日志与监控

- 启用审计日志(如

auditd)和实时监控工具(如 Prometheus)。

- 启用审计日志(如

五、工具示例

| 工具 | 功能说明 | 示例命令 |

| Docker | 容器管理工具 | docker run --security-opt ... |

| SELinux | 强制访问控制模块 | semanage配置策略 |

| AppArmor | 路径访问控制模块 | aa-status查看策略状态 |

| Clair | 镜像漏洞扫描工具 | clairctl analyze |

| Trivy | 快速漏洞扫描工具 | trivy image myimage |

| auditd | 系统审计工具 | auditctl -w /path -p war |

六、最佳实践

- 镜像安全

- 使用官方镜像,定期扫描漏洞,禁止运行未经验证的镜像。

- 最小化容器

- 删除不必要的组件(如 shell、调试工具),减少攻击面。

- 多阶段构建

- 在 Dockerfile 中使用多阶段构建优化镜像:

FROM golang:1.20 AS build # 构建阶段 FROM alpine:3.18 # 运行阶段

- 在 Dockerfile 中使用多阶段构建优化镜像:

- 运行时安全

- 启用

no-new-privileges防止权限提升:docker run --security-opt=no-new-privileges mycontainer

- 启用

- 自动化安全策略

- 在 CI/CD 流程中集成安全扫描(如 GitHub Actions)。

- 日志与告警

- 配置日志滚动(如

max-size=2m)和实时告警(如 ELK Stack)。

- 配置日志滚动(如

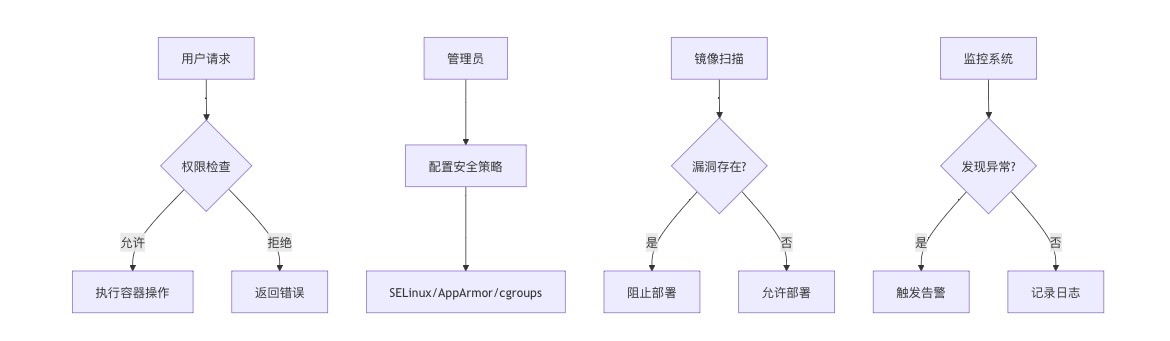

可视化流程图(架构图)

专有名词说明表

| 术语/缩写 | 全称/解释 |

| SELinux | Security-Enhanced Linux:基于策略的强制访问控制模块,限制进程权限。 |

| AppArmor | Application Armor:基于路径的访问控制模块,限制应用程序行为。 |

| cgroups | Control Groups:限制容器对系统资源(CPU、内存等)的使用。 |

| 容器逃逸 | Container Escape:攻击者突破容器隔离,访问宿主机资源的行为。 |

| 特权容器 | Privileged Container:拥有宿主机全部设备访问权限的容器,风险极高。 |

| 最小权限原则 | Principle of Least Privilege:仅授予用户或进程完成任务所需的最低权限。 |

| 多阶段构建 | Multi-stage Build:通过多个构建阶段优化镜像大小和安全性。 |

通过以上六个模块的分解,初学者可以系统性地掌握容器化环境中的权限隔离与加固策略,并在实际场景中应用安全实践。

🚧 您已阅读完全文99%!缺少1%的关键操作:

加入「炎码燃料仓」

🚀 获得:

√ 开源工具红黑榜 √ 项目落地避坑指南

√ 每周BUG修复进度+1%彩蛋

(温馨提示:本工坊不打灰工,只烧脑洞🔥)